关于ctf的misc相关工具汇总

一些些好用的misc工具分享

0x00 前言

做了一些些关于misc的题目,个人总结了一些挺好用的工具。这些工具都可以去github搜索并下载。

00x1 winhex

这个工具简直就是必备。关于图片的题目我一般都会用这个工具打开查看它的文本里面是否隐藏了flag。不用这个,也可以用其他的十六进制查看工具。总之,就是必须备用。

ox02 foremost

这个工具是文件分离经常需要用到的。虽然我经常看到一些大佬都是在linux里面用一些自带的工具进行文件分离,但我着实懒得打开虚拟机。而且这个工具也蛮好用的。一般是可以分离出图片中隐写的压缩包。

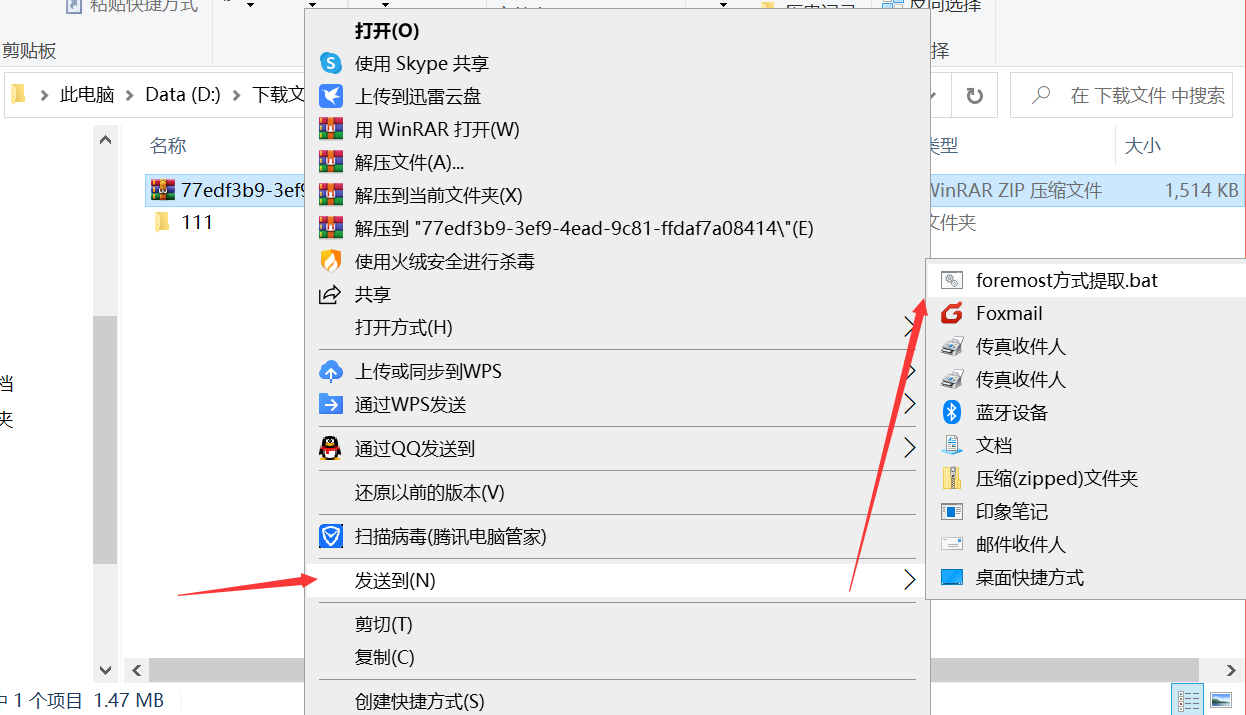

它可以添加到电脑的“发送到”这个快捷方式里面,使用起来超级便捷。

具体添加方法如下:

step 1 新建bat文件

先新建一个txt文件,输入以下内容:

1 | @echo off |

保存,然后将txt文件的后缀改为bat

step 2 粘贴快捷方式

复制step 1创建的这个bat文件,打开sendto文件夹(一般在电脑的C:\Users\你的用户名\AppData\Roaming\Microsoft\Windows\SendTo位置),右键,选择“粘贴快捷方式”。

可以改成自己想要的名字,然后就可以看到这个快捷方式出现在鼠标右键中的“发送到”这个选项里面啦,以后只需要点击相应文件,右键即可:

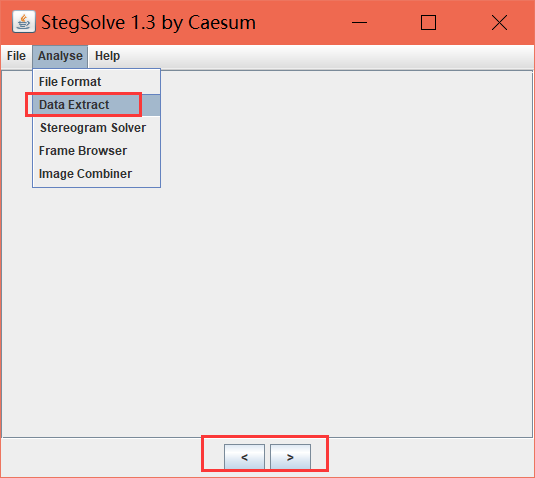

0x03 stegsolve

另一个文件分离的神器。前面介绍的foremost,我感受到的它只能分离出图片中隐写了压缩包的。但是文件隐写还有可能在一张图片里面包含另一种图片,包含文本,其他等等,而这些可以靠stegsolve分离出来。

一般就是在最下面的左右滑动键中,查看图片。常用的功能是analyse中data extract,也就是数据提取的意思。

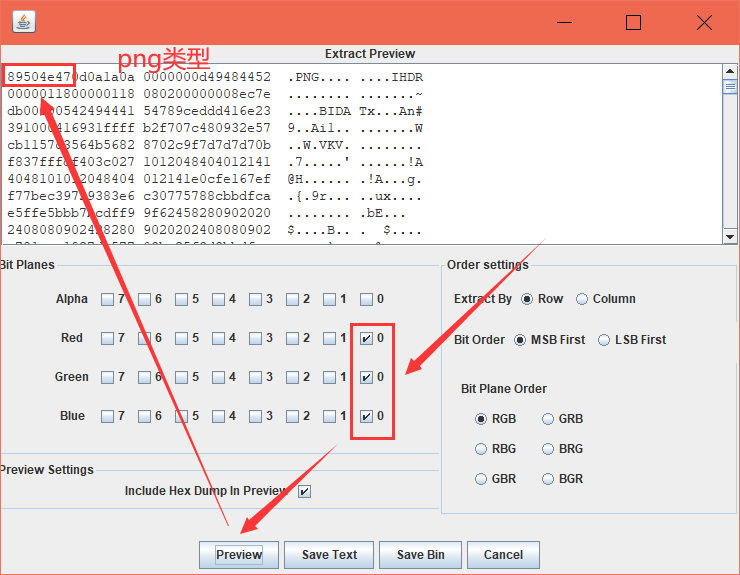

比如一张图片里面可能隐写了其他内容,在打开图片的时候,选择data extract,然后勾选red,green,blue中的000,也就是表示2的0次方,然后选择preview预览文件的数据。可以通过判断文件类型,来选择保存的时候后缀名。

比如下面下面这个就是png类型,点击save bin,然后文件名为任意后缀为png的名字即可。

0x04 ARCHPR

这个工具就是暴力破解压缩包的密码。当题目给了一个加密的压缩包(真加密的那种),然后有给出密码的提示,比如四位数字等。这时候就可以利用这个工具直接暴力破解出密码。

0x05 ZipCenOp

这个工具就是检测zip伪加密然后解除伪加密的。一般题目中给了一个加密的压缩包,然后又没有给任何密码提示,那么很有可能是进行了伪加密。

关于判断zip文件伪加密的方法,可直接看一下我的这篇文章:判断zip文件伪加密 - echozt

一般题目没给密码提示时,我会直接将加密的压缩先用zipcenop检测一下,如果是则自动解除加密了,如果不是就的确是真加密了。